Bạn có biết rằng 95% website hàng đầu thế giới đều sử dụng SSL và Google đã chính thức xếp hạng thấp hơn các website không có SSL từ năm 2014? Trong thời đại số hóa mạnh mẽ, việc bảo vệ thông tin người dùng trên internet đã trở thành ưu tiên hàng đầu của mọi doanh nghiệp và cá nhân. SSL (Secure Sockets Layer) không chỉ đơn thuần là một công nghệ mã hóa, mà còn là “lá chắn” quan trọng bảo vệ dữ liệu nhạy cảm khỏi các cuộc tấn công mạng ngày càng tinh vi. Tuy nhiên, nhiều người vẫn còn mơ hồ về cách thức hoạt động, các loại SSL khác nhau và tầm quan trọng thực sự của chứng chỉ này đối với website. Đặc biệt, với sự phát triển của thương mại điện tử và các giao dịch trực tuyến, việc hiểu rõ và triển khai SSL đúng cách đã trở thành yếu tố quyết định uy tín và thành công của website. Bài viết này sẽ cung cấp góc nhìn toàn diện về SSL – từ định nghĩa cơ bản, cách thức hoạt động, phân loại chi tiết đến hướng dẫn cài đặt và các best practices mới nhất năm 2025.

SSL Là Gì? Định Nghĩa Chi Tiết Về Chứng Chỉ Bảo Mật

SSL (Secure Sockets Layer) là một giao thức bảo mật được thiết kế để mã hóa dữ liệu truyền tải giữa trình duyệt web của người dùng và máy chủ website, đảm bảo thông tin được bảo vệ khỏi các cuộc tấn công và nghe lén trên internet.

Khái Niệm Cơ Bản Về SSL

Định nghĩa kỹ thuật:

SSL là một cryptographic protocol sử dụng mã hóa bất đối xứng (asymmetric encryption) và mã hóa đối xứng (symmetric encryption) để tạo ra một kênh truyền thông an toàn giữa client và server.

Cách nhận biết website có SSL:

- URL bắt đầu bằng HTTPS thay vì HTTP

- Biểu tượng ổ khóa hiển thị trên thanh địa chỉ

- Chứng chỉ SSL có thể xem chi tiết bằng cách click vào ổ khóa

- Màu xanh trên thanh địa chỉ (đối với EV SSL)

Sự Khác Biệt Giữa SSL và TLS

SSL vs TLS Timeline:

- SSL 1.0 (1994): Phiên bản đầu tiên, không được phát hành công khai

- SSL 2.0 (1995): Phiên bản đầu tiên được sử dụng, có nhiều lỗ hổng bảo mật

- SSL 3.0 (1996): Cải thiện bảo mật, nhưng vẫn có vulnerabilities

- TLS 1.0 (1999): Kế thừa và cải tiến từ SSL 3.0

- TLS 1.1 (2006): Bổ sung bảo mật chống CBC attacks

- TLS 1.2 (2008): Hiện tại được sử dụng rộng rãi

- TLS 1.3 (2018): Phiên bản mới nhất, bảo mật tối ưu

Tại sao vẫn gọi là SSL?

Mặc dù công nghệ hiện tại sử dụng TLS, thuật ngữ “SSL” vẫn được sử dụng phổ biến do:

- Brand Recognition: SSL đã trở thành thuật ngữ quen thuộc

- Marketing: Dễ hiểu và nhận biết hơn

- Industry Standard: Toàn ngành vẫn sử dụng thuật ngữ này

- Backward Compatibility: Hỗ trợ cả SSL và TLS

Cách Thức Hoạt Động Của SSL

SSL Handshake Process:

Bước 1: Client Hello

- Browser gửi yêu cầu kết nối HTTPS

- Thông báo các cipher suites được hỗ trợ

- Gửi random number để tạo session key

- Chỉ định phiên bản TLS/SSLBước 2: Server Hello

- Server phản hồi với cipher suite được chọn

- Gửi certificate (chứa public key)

- Gửi server random number

- Yêu cầu client certificate (nếu cần)Bước 3: Certificate Verification

- Browser xác thực certificate với CA

- Kiểm tra validity period

- Xác nhận domain matching

- Tạo pre-master secretBước 4: Key Exchange

- Client mã hóa pre-master secret bằng public key

- Gửi encrypted pre-master secret cho server

- Cả hai bên tạo session keys giống nhau

- Bắt đầu encrypted communicationThời gian hoàn thành SSL Handshake:

- TLS 1.2: 2 round trips (~100-300ms)

- TLS 1.3: 1 round trip (~50-150ms)

- Session Resumption: 0 round trips (instant)

Các Thành Phần Chính Của SSL Certificate

Certificate Information:

- Subject: Thông tin về chủ sở hữu certificate

- Issuer: Certificate Authority đã cấp chứng chỉ

- Validity Period: Thời gian hiệu lực (thường 1-2 năm)

- Public Key: Khóa công khai để mã hóa

- Signature: Chữ ký số của CA

- Serial Number: Số seri duy nhất

Certificate Chain:

Root CA Certificate (tự ký)

↓

Intermediate CA Certificate

↓

End-entity Certificate (website)Trust Store:

- Browser Trust Store: Danh sách CA được tin cậy

- Operating System: Root certificates được cài sẵn

- Manual Installation: Thêm CA tùy chỉnh

- Certificate Pinning: Cố định certificate cụ thể

Phân Loại Các Loại SSL Certificate

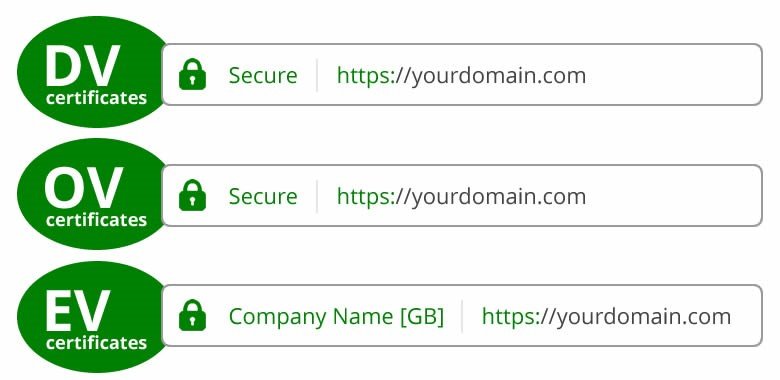

Phân Loại Theo Mức Độ Xác Thực

1. Domain Validated (DV) SSL

Đặc điểm:

- Xác thực: Chỉ xác thực quyền sở hữu domain

- Thời gian cấp: 5-15 phút (tự động)

- Giá cả: Thấp nhất (0-50 USD/năm)

- Hiển thị: Chỉ có ổ khóa xanh

Phù hợp cho:

- Blog cá nhân

- Website thông tin

- Landing pages

- Website không xử lý thanh toán

Ví dụ nhà cung cấp DV SSL:

- Let’s Encrypt: Miễn phí, tự động gia hạn

- Cloudflare: Miễn phí với dịch vụ CDN

- Sectigo: DV SSL từ 8 USD/năm

- DigiCert: DV SSL từ 175 USD/năm

2. Organization Validated (OV) SSL

Đặc điểm:

- Xác thực: Domain + thông tin tổ chức

- Thời gian cấp: 1-3 ngày làm việc

- Giá cả: Trung bình (50-200 USD/năm)

- Hiển thị: Ổ khóa + thông tin tổ chức

Quy trình xác thực:

- Xác thực quyền sở hữu domain

- Kiểm tra thông tin doanh nghiệp

- Xác nhận địa chỉ và số điện thoại

- Verification call từ CA

Phù hợp cho:

- Website doanh nghiệp

- Cổng thông tin chính phủ

- Website giáo dục

- Tổ chức phi lợi nhuận

3. Extended Validation (EV) SSL

Đặc điểm:

- Xác thực: Mức độ cao nhất

- Thời gian cấp: 5-10 ngày làm việc

- Giá cả: Cao nhất (200-1000 USD/năm)

- Hiển thị: Thanh địa chỉ màu xanh + tên công ty

Quy trình xác thực nghiêm ngặt:

- Xác thực pháp lý của doanh nghiệp

- Kiểm tra đăng ký kinh doanh

- Xác nhận địa chỉ vật lý

- Phỏng vấn qua điện thoại

- Kiểm tra background của công ty

Phù hợp cho:

- Ngân hàng và tài chính

- E-commerce lớn

- Website thanh toán

- Dịch vụ y tế

Phân Loại Theo Số Lượng Domain

1. Single Domain SSL

- Bảo vệ: 1 domain cụ thể

- Ví dụ: example.com (không bao gồm www.example.com)

- Giá cả: Thấp nhất

- Sử dụng: Website đơn giản

2. Wildcard SSL

- Bảo vệ: 1 domain + tất cả subdomain

- Ví dụ: *.example.com (bao gồm www, mail, shop, blog…)

- Giá cả: Cao hơn 3-5 lần Single Domain

- Sử dụng: Nhiều subdomain

3. Multi-Domain SSL (SAN)

- Bảo vệ: Nhiều domain khác nhau (2-250 domains)

- Ví dụ: example.com, example.net, mysite.com

- Subject Alternative Names: Danh sách domains trong certificate

- Sử dụng: Quản lý nhiều website

4. Multi-Domain Wildcard SSL

- Bảo vệ: Nhiều domain + subdomain của từng domain

- Ví dụ: *.example.com, *.mysite.com, *.company.net

- Giá cả: Cao nhất

- Sử dụng: Enterprise với nhiều brands

So Sánh Chi Tiết Các Loại SSL

| Loại SSL | Thời gian cấp | Giá (USD/năm) | Mức bảo mật | Phù hợp |

|---|---|---|---|---|

| DV Single | 5-15 phút | 0-50 | Cơ bản | Blog, Landing page |

| DV Wildcard | 5-15 phút | 50-150 | Cơ bản | Nhiều subdomain |

| OV Single | 1-3 ngày | 50-200 | Trung bình | Doanh nghiệp |

| OV Wildcard | 1-3 ngày | 200-500 | Trung bình | Enterprise |

| EV Single | 5-10 ngày | 200-600 | Cao | Tài chính, Banking |

| EV Multi | 5-10 ngày | 500-1000 | Cao | Tập đoàn lớn |

Tầm Quan Trọng Và Lợi Ích Của SSL

Bảo Mật Dữ Liệu Toàn Diện

Mã hóa dữ liệu truyền tải:

- Encryption Strength: AES 256-bit encryption

- Key Length: RSA 2048-bit hoặc ECC 256-bit

- Perfect Forward Secrecy: Session keys không thể bị compromise

- Data Integrity: Đảm bảo dữ liệu không bị thay đổi

Bảo vệ khỏi các cuộc tấn công:

- Man-in-the-Middle: Ngăn chặn nghe lén

- Data Tampering: Phát hiện thay đổi dữ liệu

- Session Hijacking: Bảo vệ session cookies

- DNS Spoofing: Xác thực identity của server

Thống kê về tầm quan trọng bảo mật:

- 84% người dùng sẽ rời bỏ website không có SSL

- 75% người dùng không mua hàng trên website không bảo mật

- Thiệt hại trung bình từ data breach: 4.45 triệu USD (2023)

- Recovery time sau security incident: 6-12 tháng

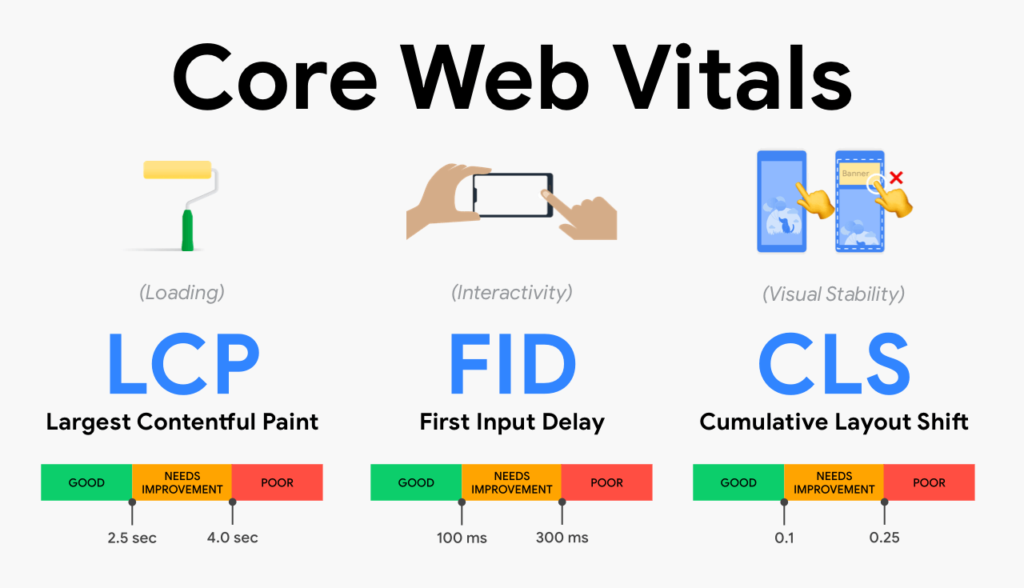

Tác Động Tích Cực Đến SEO

Google Ranking Factor:

- HTTPS as ranking signal từ năm 2014

- Page Experience Update (2021) ưu tiên HTTPS

- Core Web Vitals tính toán cả security

- Mobile-first indexing yêu cầu HTTPS

SEO Benefits cụ thể:

- Ranking boost: 1-5% improvement

- Referrer data: Giữ nguyên referrer information

- AMP compatibility: Yêu cầu bắt buộc cho AMP

- HTTP/2 support: Chỉ hoạt động với HTTPS

Case study SEO improvement:

Website A (trước SSL):

- Organic traffic: 10,000 visits/tháng

- Average position: 15.2

- Click-through rate: 2.1%

Website A (sau SSL):

- Organic traffic: 11,200 visits/tháng (+12%)

- Average position: 13.8 (+1.4 positions)

- Click-through rate: 2.4% (+0.3%)Tăng Cường Uy Tín Và Niềm Tin

Trust Indicators:

- Visual cues: Ổ khóa xanh, HTTPS

- Browser warnings: Tránh “Not Secure” warning

- Certificate information: Hiển thị thông tin tổ chức

- Warranty: Một số SSL có bảo hiểm lên đến 1.75 triệu USD

Consumer Trust Statistics:

- 77% người dùng lo lắng về privacy trực tuyến

- 85% người dùng tránh website có warning bảo mật

- Conversion rate tăng 13-87% sau khi cài SSL

- Cart abandonment giảm 18% với HTTPS

Brand Protection:

- Phishing protection: Khó fake website có EV SSL

- Brand reputation: Tránh được security scandals

- Customer confidence: Tăng trust score

- Competitive advantage: Ưu thế so với đối thủ không SSL

Tuân Thủ Các Quy Định Pháp Lý

GDPR (General Data Protection Regulation):

- Article 32: Yêu cầu “appropriate technical measures”

- Data encryption: SSL là requirement cơ bản

- Penalties: Lên đến 4% doanh thu hoặc 20 triệu Euro

- Compliance: SSL là bước đầu tiên

PCI DSS (Payment Card Industry Data Security Standard):

- Requirement 4: “Encrypt transmission of cardholder data”

- TLS 1.2+: Minimum requirement

- Certificate management: Proper SSL lifecycle

- Regular testing: SSL configuration testing

Other Compliance Standards:

- HIPAA: Healthcare data protection

- SOX: Financial reporting security

- ISO 27001: Information security management

- SOC 2: Service organization controls

Cải Thiện Hiệu Suất Website

HTTP/2 Benefits:

- Multiplexing: Nhiều requests đồng thời

- Server Push: Proactive resource delivery

- Header Compression: Giảm overhead

- Binary Protocol: Hiệu quả hơn HTTP/1.1

Performance Improvements:

- Page load time: Giảm 10-30%

- Time to First Byte: Cải thiện 20-50ms

- Resource loading: Parallel processing

- Caching: Better cache strategies

Modern Browser Features:

- Service Workers: Chỉ hoạt động với HTTPS

- Geolocation API: Yêu cầu secure context

- Camera/Microphone: HTTPS required

- Push Notifications: Secure origin only

Ứng Dụng Thực Tế Của SSL Trong Các Lĩnh Vực

E-commerce Và Thương Mại Điện Tử

Bảo vệ thông tin thanh toán:

- Credit card data: Mã hóa số thẻ, CVV, expiry date

- Personal information: Tên, địa chỉ, số điện thoại

- Transaction details: Lịch sử mua hàng, giỏ hàng

- Account credentials: Username, password, session

Case Study: Shopify SSL Implementation

Trước khi triển khai SSL:

- Cart abandonment rate: 69.8%

- Customer complaints: 15/tháng về bảo mật

- Conversion rate: 2.1%

- Google warnings: 25% traffic bị cảnh báo

Sau khi triển khai SSL:

- Cart abandonment rate: 58.2% (-11.6%)

- Customer complaints: 3/tháng (-80%)

- Conversion rate: 2.8% (+33%)

- Google warnings: 0%Payment Gateway Integration:

- Stripe: Yêu cầu TLS 1.2+

- PayPal: SSL certificate validation

- Square: End-to-end encryption

- Razorpay: PCI DSS compliance

Ngân Hàng Và Tài Chính

Online Banking Security:

- Multi-factor authentication: SSL + OTP + Biometric

- Session management: Secure session tokens

- Transaction encryption: Real-time payment encryption

- Audit trails: Encrypted logging

Regulatory Requirements:

- Basel III: Operational risk management

- PSD2: Strong customer authentication

- Open Banking: API security standards

- SWIFT: Financial messaging security

Enterprise SSL Features:

- Certificate Transparency: Public log monitoring

- OCSP Stapling: Real-time revocation checking

- HSTS Preloading: Force HTTPS connections

- Certificate Pinning: Prevent certificate substitution

Y Tế Và Chăm Sóc Sức Khỏe

HIPAA Compliance:

- PHI Protection: Personal Health Information encryption

- Telemedicine: Secure video consultations

- Medical Records: Encrypted data transmission

- Patient Portals: Secure login and data access

Healthcare SSL Requirements:

- End-to-end encryption: Data in transit và at rest

- Access controls: Role-based permissions

- Audit logging: Comprehensive activity tracking

- Business Associate Agreements: Third-party compliance

Giáo Dục Và E-Learning

Student Data Protection:

- FERPA Compliance: Educational records privacy

- Online Exams: Secure testing environments

- LMS Security: Learning Management System encryption

- Research Data: Intellectual property protection

Educational Technology:

- Video Conferencing: Encrypted classroom sessions

- Cloud Storage: Secure file sharing

- Mobile Apps: Student information apps

- IoT Devices: Smart campus security

Chính Phủ Và Cơ Quan Công

Government Security Standards:

- FIPS 140-2: Cryptographic module validation

- Common Criteria: Security evaluation standards

- FedRAMP: Cloud security assessment

- NIST Framework: Cybersecurity guidelines

Public Service Applications:

- Citizen Portals: Tax filing, permit applications

- Voting Systems: Electronic voting security

- Emergency Services: 911 system communications

- Public Records: Secure document access

Hướng Dẫn Cài Đặt SSL Chi Tiết

Bước 1: Chọn Loại SSL Phù Hợp

Đánh giá nhu cầu website:

Website cá nhân/blog:

Loại SSL: DV Single Domain

Nhà cung cấp: Let's Encrypt (miễn phí)

Thời gian: 5 phút

Chi phí: 0 USD/nămWebsite doanh nghiệp:

Loại SSL: OV Single Domain hoặc Wildcard

Nhà cung cấp: Sectigo, DigiCert

Thời gian: 1-3 ngày

Chi phí: 50-300 USD/nămE-commerce/Banking:

Loại SSL: EV Single hoặc Multi-Domain

Nhà cung cấp: DigiCert, GlobalSign

Thời gian: 5-10 ngày

Chi phí: 200-1000 USD/nămBước 2: Tạo Certificate Signing Request (CSR)

Thông tin cần chuẩn bị:

- Common Name (CN): Domain chính (example.com)

- Organization (O): Tên công ty

- Organizational Unit (OU): Phòng ban/bộ phận

- City/Locality (L): Thành phố

- State/Province (ST): Tỉnh/bang

- Country (C): Mã quốc gia (VN cho Việt Nam)

- Email Address: Email liên hệ

Tạo CSR trên Linux/cPanel:

# Tạo private key

openssl genrsa -out example.com.key 2048

# Tạo CSR

openssl req -new -key example.com.key -out example.com.csr

# Nhập thông tin khi được yêu cầu

Country Name: VN

State: Ho Chi Minh

City: Ho Chi Minh City

Organization: Your Company Name

Organizational Unit: IT Department

Common Name: example.com

Email: admin@example.comTạo CSR trên Windows IIS:

1. Mở IIS Manager

2. Chọn server → Server Certificates

3. Click "Create Certificate Request"

4. Điền thông tin organization

5. Chọn Cryptographic Service Provider

6. Bit Length: 2048

7. Lưu CSR fileBước 3: Xác Thực Domain/Organization

Domain Validation Methods:

1. Email Validation:

CA gửi email đến:

- admin@example.com

- administrator@example.com

- webmaster@example.com

- postmaster@example.com

- hostmaster@example.com2. DNS Validation:

Thêm DNS TXT record:

Name: _dvsni-challenge.example.com

Value: [validation-string-from-CA]

TTL: 3003. HTTP File Validation:

Upload file lên server:

Path: /.well-known/pki-validation/[filename].txt

Content: [validation-string-from-CA]

Access: http://example.com/.well-known/pki-validation/[filename].txtOrganization Validation Process:

1. Domain validation (như trên)

2. Business verification:

- Kiểm tra đăng ký kinh doanh

- Xác nhận địa chỉ công ty

- Verification call

3. Document submission:

- Business license

- Articles of incorporation

- Utility bill (proof of address)Bước 4: Cài Đặt SSL Certificate

Cài đặt trên Apache:

# File: /etc/apache2/sites-available/example.com.conf

<VirtualHost *:443>

ServerName example.com

DocumentRoot /var/www/example.com

SSLEngine on

SSLCertificateFile /path/to/example.com.crt

SSLCertificateKeyFile /path/to/example.com.key

SSLCertificateChainFile /path/to/intermediate.crt

# Security headers

Header always set Strict-Transport-Security "max-age=31536000; includeSubDomains"

Header always set X-Content-Type-Options nosniff

Header always set X-Frame-Options DENY

</VirtualHost>

# Redirect HTTP to HTTPS

<VirtualHost *:80>

ServerName example.com

Redirect permanent / https://example.com/

</VirtualHost>Cài đặt trên Nginx:

# File: /etc/nginx/sites-available/example.com

server {

listen 443 ssl http2;

server_name example.com;

root /var/www/example.com;

# SSL Configuration

ssl_certificate /path/to/example.com.crt;

ssl_certificate_key /path/to/example.com.key;

ssl_trusted_certificate /path/to/chain.crt;

# SSL Security

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers ECDHE-RSA-AES256-GCM-SHA512:DHE-RSA-AES256-GCM-SHA512;

ssl_prefer_server_ciphers off;

ssl_session_cache shared:SSL:10m;

ssl_session_timeout 10m;

# Security Headers

add_header Strict-Transport-Security "max-age=31536000; includeSubDomains" always;

add_header X-Content-Type-Options nosniff always;

add_header X-Frame-Options DENY always;

}

# Redirect HTTP to HTTPS

server {

listen 80;

server_name example.com;

return 301 https://$server_name$request_uri;

}Cài đặt trên Windows IIS:

1. Mở IIS Manager

2. Chọn server → Server Certificates

3. Click "Complete Certificate Request"

4. Browse đến certificate file (.cer)

5. Nhập Friendly Name

6. Chọn Certificate Store: Web Hosting

7. Bind certificate:

- Chọn site → Bindings

- Add → Type: https, Port: 443

- SSL Certificate: Chọn certificate vừa càiBước 5: Kiểm Tra Và Tối Ưu SSL

SSL Testing Tools:

- SSL Labs Test: https://www.ssllabs.com/ssltest/

- SSL Checker: https://www.sslshopper.com/ssl-checker.html

- DigiCert Tool: https://www.digicert.com/help/

- Qualys SSL Test: Comprehensive security analysis

Kết quả mong đợi:

Overall Rating: A+

Certificate: Valid và trusted

Protocol Support: TLS 1.2, TLS 1.3

Key Exchange: ECDHE 256 bits

Cipher Strength: 256 bitsCommon Issues và Solutions:

Mixed Content Warnings:

<!-- Sai: -->

<script src="http://example.com/script.js"></script>

<img src="http://example.com/image.jpg">

<!-- Đúng: -->

<script src="https://example.com/script.js"></script>

<img src="//example.com/image.jpg">Certificate Chain Issues:

# Kiểm tra certificate chain

openssl s_client -connect example.com:443 -servername example.com

# Verify certificate

openssl verify -CAfile ca-bundle.crt example.com.crtPerformance Optimization:

# OCSP Stapling

ssl_stapling on;

ssl_stapling_verify on;

ssl_trusted_certificate /path/to/chain.crt;

# Session Resumption

ssl_session_cache shared:SSL:50m;

ssl_session_timeout 1d;

ssl_session_tickets off;Các Vấn Đề Thường Gặp Và Cách Khắc Phục

Lỗi SSL Certificate Phổ Biến

1. Lỗi “Chứng chỉ không được tin cậy”

Nguyên nhân chính:

- Chứng chỉ được ký bởi CA không được công nhận

- Thiếu chứng chỉ trung gian (intermediate certificate)

- Chứng chỉ tự ký (self-signed certificate)

- Chuỗi chứng chỉ không đầy đủ

Cách khắc phục chi tiết:

# Kiểm tra chuỗi chứng chỉ

openssl s_client -connect example.com:443 -showcerts

# Tải chứng chỉ trung gian

wget https://certs.sectigo.com/SectigoRSADomainValidationSecureServerCA.crt

# Ghép chuỗi chứng chỉ đầy đủ

cat example.com.crt intermediate.crt > fullchain.crtCấu hình Apache đúng cách:

SSLCertificateFile /path/to/example.com.crt

SSLCertificateKeyFile /path/to/example.com.key

SSLCertificateChainFile /path/to/intermediate.crt2. Cảnh báo Mixed Content (Nội dung hỗn hợp)

Phát hiện mixed content tự động:

// Script tìm kiếm mixed content

var mixedContentElements = [];

var allElements = document.querySelectorAll('*');

allElements.forEach(function(element) {

if (element.src && element.src.startsWith('http://')) {

mixedContentElements.push(element);

}

if (element.href && element.href.startsWith('http://')) {

mixedContentElements.push(element);

}

});

console.log('Các phần tử mixed content:', mixedContentElements);Giải pháp tự động sửa lỗi:

<!-- Chính sách bảo mật nội dung -->

<meta http-equiv="Content-Security-Policy"

content="upgrade-insecure-requests">

<!-- Sử dụng URL tương đối giao thức -->

<script src="//cdn.example.com/script.js"></script>

<img src="//images.example.com/photo.jpg" alt="Ảnh">3. Lỗi “Domain không khớp”

Nguyên nhân thường gặp:

- Domain trong chứng chỉ không khớp với domain truy cập

- Thiếu phiên bản www hoặc non-www

- Subdomain không được bao phủ bởi chứng chỉ

Giải pháp redirect:

# Chuyển hướng tất cả về domain chính

server {

listen 80;

listen 443 ssl;

server_name www.example.com example.net www.example.net;

ssl_certificate /path/to/cert.pem;

ssl_certificate_key /path/to/key.pem;

return 301 https://example.com$request_uri;

}4. Lỗi “Chứng chỉ đã hết hạn”

Script giám sát hết hạn tự động:

#!/bin/bash

# Script kiểm tra ngày hết hạn

domain="example.com"

expiry_date=$(openssl s_client -servername $domain -connect $domain:443 2>/dev/null | openssl x509 -noout -dates | grep notAfter | cut -d= -f2)

expiry_epoch=$(date -d "$expiry_date" +%s)

current_epoch=$(date +%s)

days_until_expiry=$(( (expiry_epoch - current_epoch) / 86400 ))

if [ $days_until_expiry -lt 30 ]; then

echo "CẢNH BÁO: Chứng chỉ hết hạn trong $days_until_expiry ngày"

# Gửi email cảnh báo

mail -s "SSL Certificate sắp hết hạn" admin@example.com < /dev/null

fiTự động gia hạn với Let’s Encrypt:

# Crontab entry cho tự động gia hạn

0 2 * * * /usr/bin/certbot renew --quiet --post-hook "systemctl reload nginx"

# Gia hạn thủ công

certbot renew --dry-run

certbot renew --force-renewalTối Ưu Hiệu Suất SSL

1. SSL Session Resumption (Khôi phục phiên SSL)

Session ID Resumption:

ssl_session_cache shared:SSL:10m;

ssl_session_timeout 10m;Session Tickets:

ssl_session_tickets on;

ssl_session_ticket_key /path/to/ticket.key;2. OCSP Stapling (Ghim OCSP)

Cấu hình Nginx:

ssl_stapling on;

ssl_stapling_verify on;

ssl_trusted_certificate /path/to/chain.crt;

resolver 8.8.8.8 8.8.4.4 valid=300s;

resolver_timeout 5s;Cấu hình Apache:

SSLUseStapling on

SSLStaplingCache shmcb:/var/run/ocsp(128000)

SSLStaplingResponderTimeout 5

SSLStaplingReturnResponderErrors off3. Tối ưu HTTP/2

Kích hoạt HTTP/2:

listen 443 ssl http2;

# HTTP/2 Server Push

location / {

http2_push /css/main.css;

http2_push /js/main.js;

http2_push /images/logo.png;

}4. Tối ưu khóa chứng chỉ

So sánh hiệu suất ECC vs RSA:

# Tạo khóa ECC (nhanh hơn RSA)

openssl ecparam -genkey -name prime256v1 -out ecc.key

# So sánh hiệu suất

openssl speed rsa2048

openssl speed ecdsap256Bảng so sánh hiệu suất:

| Loại khóa | Kích thước | Thời gian handshake | Sử dụng CPU |

|---|---|---|---|

| RSA | 2048-bit | ~100ms | Cao |

| RSA | 4096-bit | ~400ms | Rất cao |

| ECC | 256-bit | ~50ms | Thấp |

| ECC | 384-bit | ~80ms | Trung bình |

Xu Hướng Phát Triển SSL Trong Tương Lai

TLS 1.3 và Các Cải Tiến Mới

Ưu điểm của TLS 1.3:

- Handshake nhanh hơn: 1-RTT thay vì 2-RTT

- 0-RTT Resumption: Kết nối tức thì cho khách hàng quay lại

- Bảo mật cải thiện: Loại bỏ các cipher và hash function yếu

- Forward Secrecy: Bắt buộc perfect forward secrecy

Bộ cipher TLS 1.3:

TLS_AES_256_GCM_SHA384

TLS_CHACHA20_POLY1305_SHA256

TLS_AES_128_GCM_SHA256Hỗ trợ TLS 1.3 trên trình duyệt:

- Chrome: 70+ (2018)

- Firefox: 63+ (2018)

- Safari: 12+ (2018)

- Edge: 76+ (2019)

Mật mã học Hậu Lượng Tử

Mối đe dọa từ máy tính lượng tử:

- Thuật toán Shor: Có thể phá vỡ RSA và ECC

- Thời gian dự kiến: Máy tính lượng tử có thể xuất hiện 2030-2040

- Tiêu chuẩn NIST: Đang phát triển các thuật toán kháng lượng tử

Thuật toán hậu lượng tử:

Trao đổi khóa:

- CRYSTALS-Kyber (dựa trên lattice)

- SIKE (dựa trên isogeny)

Chữ ký số:

- CRYSTALS-Dilithium (dựa trên lattice)

- FALCON (dựa trên lattice)

- SPHINCS+ (dựa trên hash)Phương pháp hybrid:

Hiện tại: RSA/ECC + AES

Tương lai: (RSA/ECC + Post-Quantum) + AES

Chuyển đổi: Di chuyển dần trong 10-15 nămCertificate Transparency 2.0

Hạn chế của CT hiện tại:

- Khả năng mở rộng: Kích thước log tăng theo cấp số nhân

- Quyền riêng tư: Tất cả chứng chỉ đều công khai

- Hiệu suất: Chi phí xác minh cao

Cải tiến CT 2.0:

- Sharded Logs: Phân tán trên nhiều máy chủ

- Witness Networks: Xác minh độc lập

- Bảo vệ riêng tư: Tiết lộ có chọn lọc

- Giao thức Gossip: Kiểm tra tính nhất quán hiệu quả

Quản Lý Chứng Chỉ Tự Động

Tiến hóa giao thức ACME:

- ACME v2: Hỗ trợ chứng chỉ wildcard

- External Account Binding: Tích hợp doanh nghiệp

- Device Certificates: Tự động hóa thiết bị IoT

- Short-lived Certificates: Hiệu lực 24 giờ

Tự động hóa vòng đời chứng chỉ:

# Ví dụ Kubernetes cert-manager

apiVersion: cert-manager.io/v1

kind: Certificate

metadata:

name: example-com

spec:

secretName: example-com-tls

issuerRef:

name: letsencrypt-prod

kind: ClusterIssuer

dnsNames:

- example.com

- www.example.comEdge Computing và SSL

SSL Termination tại CDN:

- Edge SSL: Kết thúc SSL tại các vị trí edge

- Origin SSL: Mã hóa traffic từ edge đến origin

- Phân phối chứng chỉ: Triển khai cert tự động

- Hiệu suất: Giảm độ trễ

5G và bảo mật IoT:

- IoT quy mô lớn: Hàng tỷ thiết bị kết nối

- Giao thức nhẹ: Tối ưu cho thiết bị hạn chế

- Danh tính thiết bị: Xác thực dựa trên chứng chỉ

- Xử lý Edge: Xử lý SSL tại network edge

Thực Hành Tốt Nhất Và Khuyến Nghị 2025

Cấu Hình Bảo Mật SSL

Cấu hình SSL được khuyến nghị:

# Cấu hình hiện đại (2025)

ssl_protocols TLSv1.3;

ssl_ciphers ECDHE+AESGCM:ECDHE+CHACHA20:DHE+AESGCM:DHE+CHACHA20:!aNULL:!MD5:!DSS;

ssl_prefer_server_ciphers off;

# Headers bảo mật

add_header Strict-Transport-Security "max-age=63072000; includeSubDomains; preload" always;

add_header X-Content-Type-Options nosniff always;

add_header X-Frame-Options DENY always;

add_header X-XSS-Protection "1; mode=block" always;

add_header Referrer-Policy "strict-origin-when-cross-origin" always;Thực hành tốt nhất quản lý chứng chỉ:

1. Quản lý vòng đời chứng chỉ:

# Script giám sát tự động

#!/bin/bash

DOMAINS=("example.com" "api.example.com" "cdn.example.com")

ALERT_DAYS=30

for domain in "${DOMAINS[@]}"; do

expiry=$(openssl s_client -servername $domain -connect $domain:443 2>/dev/null | openssl x509 -noout -enddate | cut -d= -f2)

expiry_epoch=$(date -d "$expiry" +%s)

current_epoch=$(date +%s)

days_left=$(( (expiry_epoch - current_epoch) / 86400 ))

if [ $days_left -lt $ALERT_DAYS ]; then

echo "CẢNH BÁO: $domain hết hạn trong $days_left ngày"

# Kích hoạt quy trình gia hạn

certbot renew --cert-name $domain

fi

done2. Giám sát bảo mật:

# Giám sát Certificate Transparency

import requests

import json

def monitor_ct_logs(domain):

url = f"https://crt.sh/?q={domain}&output=json"

response = requests.get(url)

certificates = json.loads(response.text)

# Kiểm tra chứng chỉ không được ủy quyền

authorized_cas = ["Let's Encrypt", "DigiCert", "Sectigo"]

for cert in certificates:

if cert['issuer_name'] not in authorized_cas:

print(f"CẢNH BÁO: Chứng chỉ không được ủy quyền từ {cert['issuer_name']}")

# Gửi cảnh báo bảo mậtTối Ưu Hiệu Suất

1. Tối ưu chuỗi chứng chỉ:

# Giảm thiểu độ dài chuỗi chứng chỉ

# Root CA (tự ký)

# ↓

# Intermediate CA (ký bởi Root)

# ↓

# End-entity Certificate (ký bởi Intermediate)

# Chuỗi tối ưu: End-entity + Intermediate only

cat domain.crt intermediate.crt > fullchain.crt2. Tối ưu kích thước khóa:

RSA 2048-bit: Tiêu chuẩn, cân bằng tốt bảo mật/hiệu suất

RSA 4096-bit: Bảo mật cao, hiệu suất chậm hơn

ECC P-256: Tương đương RSA 3072-bit, nhanh hơn

ECC P-384: Tương đương RSA 7680-bit, tốt cho bảo mật cao3. Chiến lược caching:

# SSL session caching

ssl_session_cache shared:SSL:50m;

ssl_session_timeout 1d;

# OCSP response caching

ssl_stapling_cache shared:OCSP:10m;

# Certificate caching trong ứng dụng

location ~* \.(crt|pem|key)$ {

expires 1y;

add_header Cache-Control "public, immutable";

}Tuân Thủ và Kiểm Toán

1. Kiểm toán bảo mật định kỳ:

# Kiểm tra cấu hình SSL

nmap --script ssl-enum-ciphers -p 443 example.com

testssl.sh https://example.com

sslyze --regular example.com2. Danh sách kiểm tra tuân thủ:

Tuân thủ PCI DSS:

- [ ] TLS 1.2 tối thiểu (khuyến nghị TLS 1.3)

- [ ] Chỉ sử dụng cipher suites mạnh

- [ ] Quét lỗ hổng định kỳ

- [ ] Quản lý vòng đời chứng chỉ

- [ ] Lưu trữ khóa bảo mật

Tuân thủ GDPR:

- [ ] Mã hóa dữ liệu truyền tải

- [ ] Thiết kế bảo vệ quyền riêng tư

- [ ] Quy trình thông báo vi phạm dữ liệu

- [ ] Đánh giá bảo mật định kỳ

- [ ] Tài liệu hóa các biện pháp bảo mật

3. Ứng phó sự cố:

# Sổ tay ứng phó sự cố SSL

Chứng chỉ bị xâm phạm:

1. Thu hồi chứng chỉ bị xâm phạm ngay lập tức

2. Tạo cặp khóa mới

3. Cấp chứng chỉ mới

4. Cập nhật tất cả hệ thống

5. Giám sát việc sử dụng trái phép

Khóa riêng bị lộ:

1. Giả định đã bị xâm phạm

2. Thu hồi tất cả chứng chỉ sử dụng khóa đó

3. Tạo khóa mới với thuật toán khác nếu cần

4. Cấp lại tất cả chứng chỉ

5. Điều tra nguyên nhân gốc rễCâu Hỏi Thường Gặp Về SSL

SSL có thực sự cần thiết cho tất cả website không?

Có, SSL là bắt buộc cho mọi website hiện đại vì những lý do sau:

- Google Chrome đánh dấu tất cả trang HTTP là “Không bảo mật”

- Xếp hạng SEO bị ảnh hưởng tiêu cực khi không có SSL

- Niềm tin người dùng giảm đáng kể với các trang HTTP

- API web hiện đại yêu cầu HTTPS (Service Workers, Geolocation, v.v.)

- Yêu cầu tuân thủ đòi hỏi mã hóa dữ liệu

Thống kê thực tế:

- 94% trong top 100 website sử dụng HTTPS (2024)

- 85% người dùng không tin tưởng website HTTP

- Tỷ lệ chuyển đổi giảm 18-25% khi không có SSL

Sự khác biệt giữa SSL miễn phí và trả phí là gì?

SSL miễn phí (Let’s Encrypt):

- Xác thực: Chỉ xác thực domain

- Bảo hiểm: Không có bảo hiểm

- Hỗ trợ: Hỗ trợ cộng đồng

- Hiệu lực: 90 ngày, tự động gia hạn

- Tin cậy: Được 99.9% trình duyệt tin cậy

SSL trả phí:

- Xác thực: DV, OV, hoặc EV

- Bảo hiểm: $10,000 – $1,750,000

- Hỗ trợ: Hỗ trợ chuyên nghiệp 24/7

- Hiệu lực: 1-2 năm

- Tính năng: Wildcard, SAN, quét malware

Khi nào nên dùng SSL trả phí:

- Website thương mại điện tử

- Cần bảo hiểm cao

- Yêu cầu chứng chỉ EV

- Cần wildcard cho nhiều subdomain

- Doanh nghiệp lớn cần hỗ trợ 24/7

SSL có ảnh hưởng đến tốc độ website không?

Tác động của SSL lên hiệu suất:

- TLS 1.3: Overhead chỉ 1-3%

- HTTP/2: Chỉ hoạt động với HTTPS, cải thiện hiệu suất

- Handshake ban đầu: Trễ 50-100ms lần đầu tiên

- Session resumption: Gần như không có overhead

Kỹ thuật tối ưu:

# Giảm SSL overhead

ssl_session_cache shared:SSL:10m;

ssl_session_timeout 10m;

ssl_stapling on;

# HTTP/2 với SSL

listen 443 ssl http2;Hiệu suất thực tế:

- Amazon: Chuyển sang HTTPS không ảnh hưởng hiệu suất

- Wikipedia: Thời gian tải trang cải thiện 19% với HTTPS

- Shopify: Tỷ lệ chuyển đổi tăng 13% sau khi bắt buộc HTTPS

Làm thế nào để kiểm tra SSL certificate đang hoạt động tốt?

Công cụ kiểm tra SSL trực tuyến:

- SSL Labs: https://www.ssllabs.com/ssltest/ (phân tích toàn diện)

- SSL Checker: https://www.sslshopper.com/ssl-checker.html

- DigiCert Tool: https://www.digicert.com/help/

- Why No Padlock: https://www.whynopadlock.com/ (phát hiện mixed content)

Kiểm tra bằng dòng lệnh:

# Kiểm tra SSL cơ bản

openssl s_client -connect example.com:443 -servername example.com

# Kiểm tra ngày hết hạn chứng chỉ

openssl s_client -connect example.com:443 2>/dev/null | openssl x509 -noout -dates

# Kiểm tra chuỗi chứng chỉ

openssl s_client -connect example.com:443 -showcertsCác chỉ số cần kiểm tra:

- Overall Rating: A+ là mục tiêu

- Certificate: Hợp lệ và được tin cậy

- Protocol Support: TLS 1.2, TLS 1.3

- Key Exchange: ECDHE 256 bits

- Cipher Strength: 256 bits

SSL có thể bị hack không?

SSL rất khó bị hack khi được cấu hình đúng cách:

- Mã hóa AES-256: Cần 2^256 phép thử để phá vỡ

- Perfect Forward Secrecy: Mỗi session có khóa riêng

- Certificate Pinning: Ngăn chặn tấn công man-in-the-middle

Các vector tấn công có thể:

- Lỗ hổng implementation: Heartbleed, POODLE (đã được vá)

- Weak cipher suites: Sử dụng mã hóa yếu

- Certificate mis-issuance: CA cấp chứng chỉ sai

- Social engineering: Lừa đảo để lấy private key

Cách bảo vệ:

# Chỉ sử dụng cipher suites mạnh

ssl_ciphers ECDHE+AESGCM:ECDHE+CHACHA20:!aNULL:!MD5:!DSS;

ssl_protocols TLSv1.2 TLSv1.3;

# Certificate pinning

add_header Public-Key-Pins 'pin-sha256="base64+primary=="; pin-sha256="base64+backup=="; max-age=5184000; includeSubDomains';Kết Luận: SSL – Nền Tảng Bảo Mật Không Thể Thiếu

Sau khi phân tích toàn diện về SSL, có thể khẳng định rằng SSL không chỉ là một tùy chọn mà là yêu cầu bắt buộc cho mọi website trong thời đại số hiện tại. Từ việc bảo vệ dữ liệu người dùng đến cải thiện SEO ranking, SSL đã trở thành xương sống của internet an toàn.

Những điểm quan trọng cần nhớ:

Về bảo mật:

- SSL mã hóa toàn bộ dữ liệu truyền tải giữa browser và server

- Ngăn chặn các cuộc tấn công man-in-the-middle và nghe lén

- Xác thực danh tính website, tránh phishing

- Tuân thủ các quy định pháp lý như GDPR, PCI DSS

Về hiệu suất:

- TLS 1.3 giảm thời gian handshake xuống chỉ còn 50-100ms

- HTTP/2 chỉ hoạt động với HTTPS, cải thiện tốc độ tải trang

- Session resumption giúp kết nối lại gần như tức thì

- Tác động hiệu suất tổng thể chỉ 1-3%

Về SEO và trải nghiệm người dùng:

- Google ưu tiên xếp hạng các website HTTPS

- 85% người dùng tránh các website không có SSL

- Conversion rate tăng 13-87% sau khi triển khai SSL

- Loại bỏ cảnh báo “Not Secure” trên trình duyệt

Khuyến nghị triển khai:

Cho website cá nhân/blog:

- Sử dụng Let’s Encrypt (miễn phí, tự động gia hạn)

- Cấu hình redirect HTTP sang HTTPS

- Kiểm tra mixed content và sửa lỗi

Cho doanh nghiệp:

- Chọn OV SSL để hiển thị thông tin tổ chức

- Cân nhắc wildcard SSL nếu có nhiều subdomain

- Thiết lập monitoring và auto-renewal

- Thực hiện security audit định kỳ

Cho e-commerce/tài chính:

- Sử dụng EV SSL để tối đa hóa trust

- Triển khai certificate pinning

- Cấu hình HSTS preload

- Tuân thủ PCI DSS và các chuẩn bảo mật

Tương lai của SSL:

Với sự phát triển của TLS 1.3, post-quantum cryptography và certificate transparency, SSL sẽ tiếp tục tiến hóa để đối phó với các mối đe dọa mới. Việc đầu tư vào SSL ngay hôm nay không chỉ bảo vệ website hiện tại mà còn chuẩn bị cho tương lai an toàn hơn.

Hành động ngay:

- Kiểm tra website của bạn tại SSL Labs

- Triển khai SSL nếu chưa có

- Tối ưu cấu hình để đạt rating A+

- Thiết lập monitoring và auto-renewal

- Cập nhật lên TLS 1.3 nếu có thể

SSL không phải là chi phí mà là đầu tư thiết yếu cho sự thành công và uy tín lâu dài của website. Trong thế giới số ngày càng phức tạp, SSL chính là lá chắn đầu tiên và quan trọng nhất bảo vệ doanh nghiệp và khách hàng của bạn.